WordPress is het meest gebruikte CMS ter wereld. Miljoenen websites draaien op dit platform. Juist door die populariteit vormt WordPress een aantrekkelijk doelwit voor hackers. In dit artikel leer je hoe je dat voorkomt.

Spam, malware en hacks

Een slecht beveiligde WordPress website kan worden misbruikt voor:

- spam

- malware

- phishingpagina’s

- redirects

- het stelen van gegevens.

In veel gevallen merken website-eigenaren pas laat dat hun site is gehackt. Soms zie je het pas als Google een waarschuwing toont, bezoekers vreemde pop-ups melden of je rankings instorten.

Gelukkig kun je een WordPress website stevig beveiligen. Niet met één instelling, maar met een set van maatregelen die elkaar versterken. Dit is echt nodig, want het aantal WordPress hacks neemt toe.

In het kort

- kies een hostingprovider met serverbeveiliging

- update WordPress, plugins en thema’s direct

- gebruik sterke wachtwoorden en 2FA

- beperk loginpogingen

- verander de standaard login URL

- voeg security headers toe

- maak automatische back-ups

Wat zijn de grootste risico’s voor een WordPress website?

De grootste risico’s zijn verouderde plugins, zwakke wachtwoorden, brute force aanvallen, slecht ingestelde hosting en ontbrekende back-ups.

In de praktijk ontstaan veel problemen niet door WordPress zelf, maar door achterstallig onderhoud of een zwakke loginbeveiliging.

De basis blijft dus helder. Houd alles actueel, scherm de login af en zorg dat je altijd kunt herstellen vanaf een back-up.

Waarom WordPress websites vaak worden gehackt

Veel mensen denken dat hackers handmatig websites aanvallen. In werkelijkheid gebeuren de meeste aanvallen automatisch. Bots scannen continu het internet op kwetsbare websites. Zodra ze een zwakke plek zien, proberen ze daar direct misbruik van te maken.

Dat kan via een oude plugin, een eenvoudig wachtwoord, een openstaande loginpagina of een fout in de serverconfiguratie. Daardoor zijn kleine websites net zo goed een doelwit als grote websites. Een aanvaller hoeft jouw merk niet te kennen. Het script zoekt gewoon naar open deuren.

Dit zijn de meest voorkomende aanvalsmethoden:

- Brute force aanvallen. Bots proberen automatisch duizenden combinaties van gebruikersnamen en wachtwoorden.

- Kwetsbare plugins of thema’s. Een bekend lek geeft soms direct toegang tot bestanden of de database.

- SQL-injecties. Een aanvaller probeert database-opdrachten uit te voeren via invoervelden of formulieren.

- Cross Site Scripting, XSS. Kwaadaardige scripts worden geïnjecteerd om sessies, cookies of invoer van bezoekers te misbruiken.

- Malware uploads. Onveilige uploadfuncties of verouderde code maken het mogelijk om schadelijke bestanden op de server te zetten.

- Misbruik van zwakke accounts. Een oud beheerdersaccount of een standaard gebruikersnaam maakt inbreken veel makkelijker.

Het grootste probleem is dat veel aanvallen volledig automatisch verlopen. Daardoor kan een slecht beveiligde website al snel gevonden en misbruikt worden.

De basis van WordPress beveiliging

Je kunt WordPress beveiliging zien als een huis met meerdere sloten. Eén slot helpt, maar meerdere sloten maken het veel moeilijker om binnen te komen. Dat geldt ook voor je website. Je wilt niet afhankelijk zijn van één plugin of één instelling.

Een sterke beveiligingsstrategie bestaat uit vijf onderdelen:

- veilige hosting

- software updates

- loginbescherming

- server- en browserbeveiliging

- back-ups en monitoring

Wanneer één laag faalt, moet een andere laag de aanval opvangen. Dat is precies hoe je WordPress in 2026 hoort te beveiligen. Het onderzoek dat je hebt meegestuurd legt diezelfde nadruk op een gelaagde aanpak met hosting, updates, 2FA, hardening, monitoring en herstelopties.

WordPress security checklist

Gebruik deze checklist om snel te controleren of jouw WordPress website op de belangrijkste punten goed is afgeschermd. Loop de lijst stap voor stap langs en vink af wat al geregeld is.

| Onderdeel | Wat je controleert | Status |

|---|---|---|

| Hosting | Je hosting heeft firewall, malware scans en automatische back-ups | ☐ |

| PHP versie | Je website draait op een recente PHP versie | ☐ |

| HTTPS | De volledige website gebruikt een geldig SSL certificaat | ☐ |

| WordPress updates | Core, thema’s en plugins zijn bijgewerkt | ☐ |

| Ongebruikte plugins | Ongebruikte plugins en thema’s zijn volledig verwijderd | ☐ |

| Beveiligingsplugin | Er is een security plugin actief zoals Wordfence, Sucuri of Solid Security | ☐ |

| Wachtwoorden | Alle accounts gebruiken lange, unieke wachtwoorden | ☐ |

| 2FA | Twee-factor authenticatie staat aan voor beheerders | ☐ |

| Admin gebruikersnaam | De standaard gebruikersnaam admin wordt niet gebruikt | ☐ |

| Loginpogingen | Het aantal mislukte inlogpogingen is begrensd | ☐ |

| Login URL | De standaard login URL is aangepast (dus niet wp-admin) | ☐ |

| Database prefix | De standaard prefix wp_ is aangepast | ☐ |

| Security headers | Belangrijke security headers zijn ingesteld | ☐ |

| Back-ups | Er worden automatische back-ups extern opgeslagen | ☐ |

| Monitoring | Je ontvangt meldingen bij verdachte logins of bestandswijzigingen | ☐ |

WordPress beveiligen in 14 concrete stappen

Hieronder vind je de belangrijkste maatregelen. Samen vormen ze een stevig beveiligingsfundament voor vrijwel elke WordPress website.

1. Kies een veilige hostingprovider

De beveiliging van je website begint bij de server waarop deze draait. Een host met serverfirewalls, malware scans, serverisolatie en automatische patches voorkomt veel problemen voordat WordPress zelf wordt geladen.

Let bij hosting op deze punten:

- DDoS bescherming

- server firewall

- automatische back-ups

- isolatie tussen websites

- ondersteuning voor recente PHP versies

- duidelijke herstelopties bij problemen

Wanneer meerdere websites op één server staan zonder scheiding, kan een gehackte buurwebsite ook jouw website raken. Kies daarom liever voor een host die WordPress serieus afschermt en actief onderhoudt.

2. Gebruik altijd de nieuwste PHP versie

WordPress draait op PHP. Nieuwe PHP versies bevatten vaak beveiligingspatches en prestatieverbeteringen. Een oude PHP versie blijft langer kwetsbaar voor bekende lekken.

Controleer in je hostingpaneel welke PHP versie actief is. Gebruik bij voorkeur een recente versie en test belangrijke plugins na een upgrade even op een stagingomgeving.

3. Gebruik HTTPS op je volledige website

HTTPS versleutelt het verkeer tussen de browser van de bezoeker en jouw server. Daardoor kunnen inloggegevens, formulierdata en sessies minder eenvoudig worden onderschept.

De meeste hostingproviders bieden gratis SSL certificaten via Let’s Encrypt. Zorg dat HTTPS op de hele website wordt geforceerd en los mixed content meldingen op als er nog oude HTTP-bronnen worden geladen.

HTTPS is geen complete beveiligingsstrategie, maar het is wel een basisvoorwaarde voor een veilige WordPress website.

4. Houd WordPress, plugins en thema’s up-to-date

Een groot deel van de WordPress hacks ontstaat via verouderde plugins en thema’s. Zodra een beveiligingslek openbaar is, scannen bots direct op websites die nog niet zijn bijgewerkt.

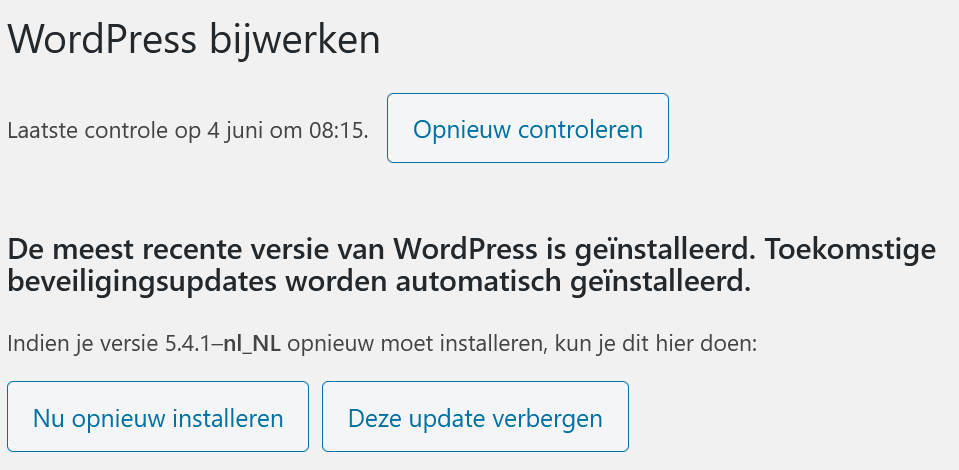

Controleer daarom minimaal wekelijks op updates. Beveiligingsupdates en kleine patches kun je vaak direct uitvoeren. Grote updates kun je eerst testen op staging.

Verwijder plugins en thema’s die je niet gebruikt volledig. Alleen deactiveren is niet genoeg. Ongebruikte code blijft anders een risico vormen.

5. Installeer een beveiligingsplugin

Een beveiligingsplugin voegt een extra laag toe met functies zoals malware scans, firewallregels, bestandscontrole, loginbescherming en meldingen bij verdachte activiteit.

Bekende opties zijn:

- Wordfence

- Sucuri

- Solid Security

Zo’n plugin vervangt geen veilige hosting of regelmatige updates, maar helpt wel om veelvoorkomende aanvallen sneller te blokkeren of te signaleren.

6. Gebruik sterke wachtwoorden

Zwakke wachtwoorden blijven een van de grootste oorzaken van succesvolle hacks. Een bot heeft geen moeite met korte of hergebruikte wachtwoorden.

Gebruik daarom:

- wachtwoorden van minimaal 16 tekens

- een mix van letters, cijfers en symbolen

- voor elk account een ander wachtwoord

- een wachtwoordmanager zoals Bitwarden of 1Password

Dit geldt niet alleen voor WordPress zelf, maar ook voor hosting, database, e-mail en eventuele SFTP- of SSH-toegang.

7. Schakel 2FA in voor beheerders

Twee-factor authenticatie, 2FA, voegt een extra verificatiestap toe naast je wachtwoord. Zelfs als iemand jouw wachtwoord weet, kan die persoon dan nog niet zomaar inloggen.

Voor beheerdersaccounts hoort 2FA eigenlijk standaard te zijn. Zeker bij websites met meerdere gebruikers of klantdata.

8. Gebruik geen admin gebruikersnaam

Veel bots proberen automatisch in te loggen met de gebruikersnaam admin. Wanneer jouw website die naam nog gebruikt, kent een aanvaller de helft van de logincombinatie al.

Maak daarom een nieuw beheerdersaccount met een unieke naam en verwijder daarna het oude standaardaccount.

9. Beperk loginpogingen

Brute force aanvallen proberen razendsnel veel wachtwoordcombinaties. Door een limiet op mislukte loginpogingen te zetten, blokkeer je dit soort scripts veel sneller.

Veel beveiligingsplugins kunnen een IP-adres tijdelijk of permanent blokkeren na meerdere mislukte pogingen.

10. Wijzig de standaard login URL

De standaard WordPress loginpagina staat op /wp-admin of /wp-login.php. Bots kennen die URL en vallen die automatisch aan.

Door de login URL te veranderen maak je het aanvallers moeilijker. Het is geen wondermiddel, maar het haalt wel een groot deel van de automatische ruis weg.

11. Verberg de WordPress versie

WordPress toont standaard de gebruikte versie in de broncode. Aanvallers kunnen daarmee sneller zien of een website mogelijk kwetsbaar is.

Met deze code verwijder je dat versienummer uit de generator-output:

add_filter(‘the_generator’, ‘__return_null’);

Veel beveiligingsplugins bieden hiervoor ook een instelling. Dit is geen hoofdmaatregel, maar wel een nette hardeningstap.

12. Pas de database prefix aan

WordPress gebruikt standaard de prefix wp_ voor databasetabellen. Door bij een nieuwe installatie een andere prefix te kiezen, maak je geautomatiseerde database-aanvallen iets lastiger.

Voor bestaande websites kun je dit alleen voorzichtig doen. Maak altijd eerst een volledige back-up voordat je database-instellingen wijzigt.

13. Gebruik anti-spam bescherming

Spamreacties zijn niet alleen irritant. Ze kunnen ook links bevatten naar phishingpagina’s, malware of andere onveilige content. Zeker op websites met open reacties of formulieren is filtering belangrijk.

Met een plugin zoals Akismet kun je een groot deel van de spam automatisch tegenhouden.

Controleer daarnaast formulieren en contactpagina’s op misbruik en gebruik waar nodig extra validatie of captcha.

14. Voeg security headers toe en maak automatische back-ups

Security headers helpen browsers om veiliger met jouw website om te gaan. Ze kunnen clickjacking tegengaan, scriptbronnen beperken en het misbruik van bepaalde browserfuncties beperken. Daarmee vormen ze een extra verdedigingslaag aan de browserkant.

Meer uitleg hierover lees je in dit artikel: beveilig je website met security headers.

Back-ups zijn daarnaast je laatste reddingslijn. Zelfs een goed afgeschermde website kan ooit te maken krijgen met een hack, foutieve update of beschadigde database. Zonder back-up wordt herstel veel lastiger.

Gebruik bijvoorbeeld UpdraftPlus of Duplicator om automatisch back-ups te maken en sla die extern op, dus niet alleen op dezelfde server.

Test ook af en toe of je een back-up echt kunt terugzetten. Een back-up die je nooit test, kan tegenvallen op het moment dat je hem nodig hebt.

Extra hardening die vaak wordt vergeten

Naast de bekende maatregelen zijn er nog een paar extra stappen die veel websites veiliger maken:

- schakel directory browsing uit

- beperk schrijfrechten op bestanden en mappen

- beveilig het bestand wp-config.php

- verwijder oude gebruikersaccounts

- controleer regelmatig op verdachte admins of onbekende plugins

- houd logs en beveiligingsmeldingen bij

Dit zijn vaak geen opvallende instellingen, maar samen maken ze je website wel minder makkelijk aan te vallen.

Wat moet je doen als je WordPress website is gehackt?

Raak niet in paniek, maar werk wel snel. Hoe langer malware of een aanvaller actief blijft, hoe groter de schade.

Pak het zo aan:

- zet de website tijdelijk offline of in onderhoudsmodus

- wijzig alle wachtwoorden direct, ook van hosting en database

- scan de website op malware en verdachte bestanden

- verwijder onbekende gebruikersaccounts

- zet zo nodig een schone back-up terug

- update daarna WordPress, plugins en thema’s volledig

- controleer hoe de hack waarschijnlijk is ontstaan

Herstel zonder analyse is riskant. Wanneer je niet begrijpt hoe de aanval is binnengekomen, kan hetzelfde probleem later opnieuw opduiken.

Beveilig ook je eigen apparaten

Je WordPress website is niet alleen afhankelijk van de server. Ook jouw laptop, desktop en telefoon spelen een rol. Wanneer een apparaat besmet raakt met malware of een infostealer, kunnen wachtwoorden en sessies alsnog worden gestolen.

Lees daarom ook dit artikel: bescherm je telefoon tegen hackers.

Beveilig dus niet alleen je website, maar ook de apparaten waarmee je hem beheert.

Maak deze fouten niet

Veel websites zijn niet onveilig omdat mensen niets doen, maar omdat ze de verkeerde dingen laten liggen. Dit zie je vaak:

- plugins installeren en daarna nooit meer updaten

- denken dat één security plugin alles oplost

- geen 2FA gebruiken voor beheerders

- back-ups alleen lokaal of op dezelfde server bewaren

- oude accounts laten bestaan na personeelswisselingen

- stagingomgevingen vergeten af te schermen

Beveiliging werkt alleen als je het ziet als onderhoud. Niet als een taak die je één keer uitvoert en daarna vergeet.

Veelgestelde vragen over WordPress beveiliging

Is WordPress veilig genoeg?

Ja, WordPress kan veilig zijn. Het platform zelf wordt actief onderhouden. Problemen ontstaan vaak door verouderde plugins, zwakke wachtwoorden of slechte hosting. Met de juiste instellingen is WordPress prima te beveiligen.

Wat is de belangrijkste stap om WordPress te beveiligen?

Er is niet één stap die alles oplost. De grootste winst zit meestal in een combinatie van updates, sterke wachtwoorden, 2FA, loginbescherming en automatische back-ups.

Heb ik een beveiligingsplugin nodig?

Voor de meeste websites wel. Een beveiligingsplugin helpt met firewallregels, malware scans, loginbeveiliging en meldingen bij verdachte activiteit. Dat maakt beheer overzichtelijker.

Hoe vaak moet ik WordPress updaten?

Controleer minimaal wekelijks op updates. Beveiligingsupdates en kleine patches kun je vaak direct doorvoeren. Grote updates test je eerst op een stagingomgeving.

Helpt een SSL certificaat ook tegen hacks?

Een SSL certificaat helpt door verkeer te versleutelen. Het voorkomt dat inloggegevens of andere data onderweg eenvoudig onderschept worden. HTTPS alleen is niet genoeg, maar het hoort altijd bij een veilige website.

Waarom zijn back-ups zo belangrijk?

Met een schone back-up kun je een gehackte website sneller herstellen. Zonder back-ups moet je vaak handmatig schade opsporen, bestanden herstellen en data terugzetten.

Samenvatting

Een WordPress website beveiligen betekent dat je meerdere verdedigingslagen opbouwt. Veilige hosting, recente updates, sterke wachtwoorden, 2FA, een afgeschermde login, security headers en externe back-ups vormen samen de basis.

Wie WordPress actief onderhoudt en niet vertrouwt op één losse maatregel, verkleint de kans op hacks flink. Daarmee bescherm je niet alleen je website zelf, maar ook je bezoekers, je data en je zichtbaarheid in Google.

Tip: Lees meer over XSS Scripting. Ook erg relevant voor WordPress websites.